配置用戶通過HTTP Web網管登錄交換機

由于eNSP沒法摹擬http登錄方式,這里只是簡單過1下

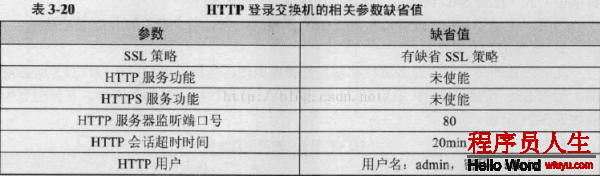

全部HTTP登錄方式的配置任務以下:

1、上傳和加載Web網頁文件:使能HTTP服務功能前,需要確保交換機上已加載了web網頁文件。

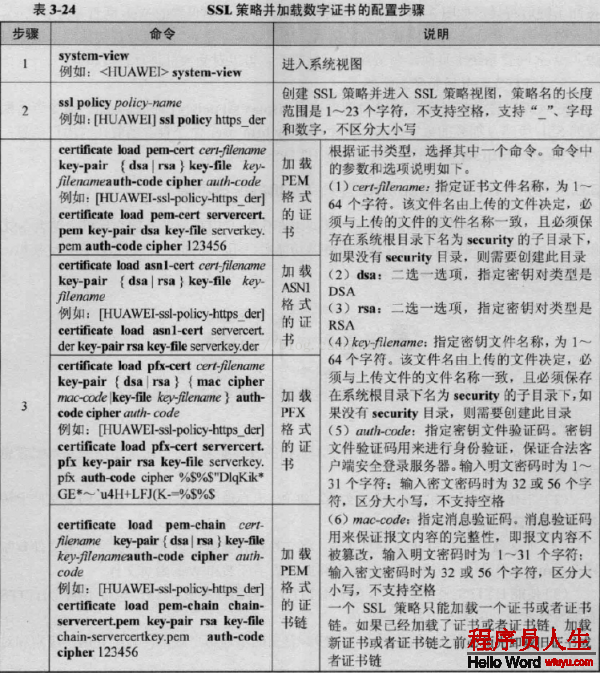

2、配置SSL策略并加載數字證書:僅在需要重新加載SSL證書時才履行此項配置任務。

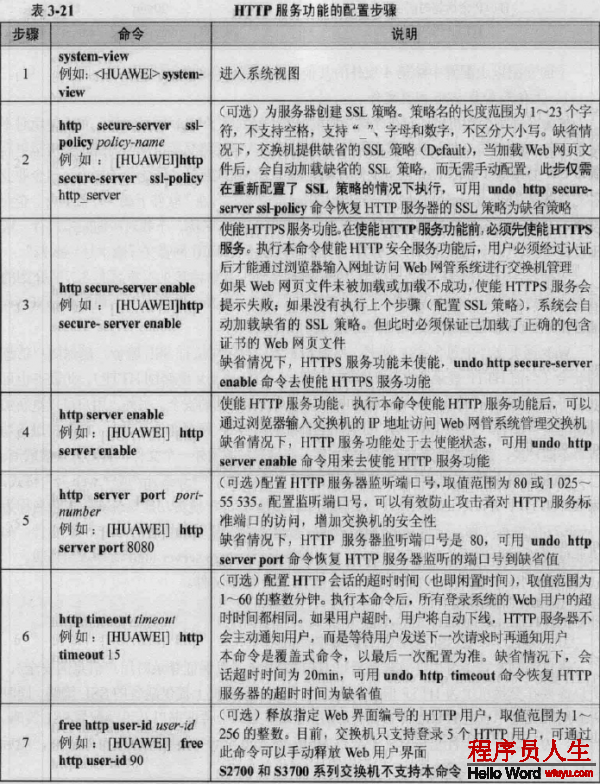

3、配置HTTP服務功能:包括HTTPS及HTTP服務的使能、端口號、會話超時時間等。

4、配置HTTP用戶:包括HTTP用戶名及密碼、用戶級別、接入類型等。

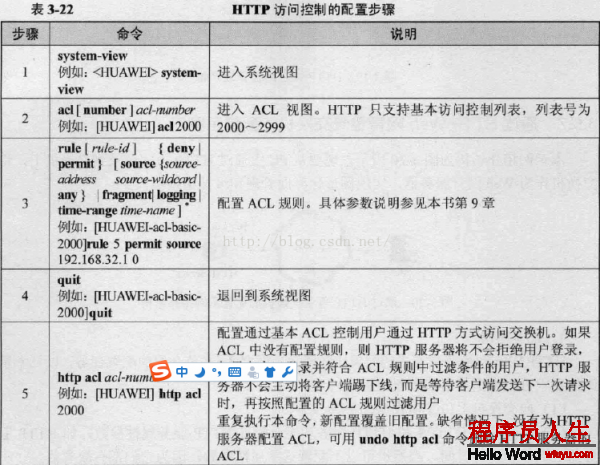

5、配置HTTP訪問控制:包括配置ACL規則及HTTP基本訪問控制列表,僅在需要ACL控制用戶通過HTTP方式登錄交換機時才履行此項配置任務。

6、用戶通過HTTP登錄。

上傳web網頁文件:web網頁文件必須保存在存儲器根目錄下,且必須是“*.web.zip”或“*.web.7z”格式,通過ftp、sftp等方式上傳到裝備存儲器中,名稱1般為“產品-軟件版本號.WEB網管文件版本號.wab.7z”。

加載文本網頁文件:系統視圖下,http server load file-name

web網頁文件中包括SSL證書,用HTTP方式登錄時進行SSL驗證,確保用戶安全(當前HTTP登錄會跳至HTTPS登錄,登錄成功后跳回HTTP)。

配置SSL策略并加載數字證書:上傳服務器數字證書文件及私鑰文件,必須保存在flash:存儲器根目錄的security目錄中。

配置HTTP服務功能:啟動HTTP、HTTPS(用戶登錄驗證有個跳轉需要HTTPS,必須啟動HTTPS服務)服務功能,配置SSL策略、HTTP服務端口、HTTP會話超時和釋放HTTP連接。

配置HTTP訪問控制:也是通過ACL來控制的。

HTTP Web網管登錄管理:在命令行履行 display httpuser [username username]查看當前在線用戶的摘要信息,display http server查看當前http服務器信息

具體配置步驟:

加載web網頁文件:

<HTTPServer>system-view

[HTTPServer]http server load webtest.web.7z

使能HTTPS和HTTP服務功能

[HTTPServer]http secure-server enable

[HTTPServer]http server eanble

創建HTTP用戶,并配置級別和對HTTP服務的支持

[HTTPServer]aaa

[HTTPServer-aaa]local-user admin password cipher huawei

[HTTPServer-aaa]local-user admin privilege level 15

[HTTPServer-aaa]local-user admin service-type http

[HTTPServer-aaa]quit

然后登陸測試:文本閱讀器中,輸入http://ip

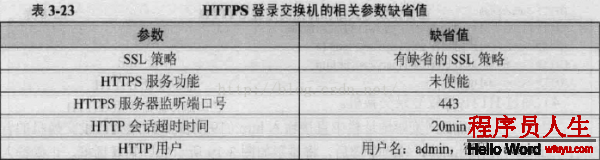

配置用戶通過HTTPS web網管方式登錄交換機

HTTPS將HTTP和SSL結合,通過SSL對服務器身份進行驗證,對傳輸的數據進行加密。

配置任務以下:

1、上傳及加載web網頁文件;

2、上傳服務器數字證書文件及私鑰文件;

3、配置SSL策略并加載數字證書;

4、配置HTTPS服務功能;

5、配置HTTP用戶;

6、配置HTTP訪問控制;

7、用戶HTTPS方式登錄。

服務器數字證書格式分為PEM格式、ANSI格式和PFX格式,PEM格式是最經常使用1種,文件擴大名是.pem,適用于系統之間的文本模式傳輸。ANSI格式文件擴大名是.der,是大多數閱讀器的缺省格式,PFX格式擴大名是.pfx,是可移植的格式及2進制格式。

通過httpsecure-server port port-number配置HTTPS服務監聽端口號。

display ssl policy [policy-name]查看配置的SSL策略及加載的數字證書。

具體配置:

上傳數字證書文件和Web網頁文件,以FTP方式上傳

<HUAWEI>system-view

[HUAWEI]sysname HTTPS-Server

[HTTPS-Server]ftp server eanble #---使能FTP服務器功能

#---以下為配置FTP用戶的驗證信息、授權方式和授權目錄。

[HTTPS-Server]aaa

[HTTPS-Server-aaa]local-user huawei password cipher huawei1

[HTTPS-Server-aaa]local-user huawei service-type ftp

[HTTPS-Server-aaa]local-user huawei privilege level 15

[HTTPS-Server-aaa]local-user huawei ftp-directory flash:

[HTTPS-Server-aaa]quit

[HTTPS-Server]quit

在客戶端上傳文件:

ftp ip

put local-filename [remote-file-name]

假定上傳數字證書及秘鑰文件為1_servercert_pem_rsa.pem和1_serverkey_pem_rsa.pem,網頁文件為web001.7z

配置SSL策略并加載數字證書

#---以下為創建security目錄,并將存儲器根目錄下的SSL數字證書文件復制到security目錄中

<HTTPS-Server>mkdir security

<HTTPS-Server>copy 1_servercert_pem_rsa.pem security/

<HTTPS-Server>copy 1_serverkey_pem_rsa.pem security/

創建HTTPS服務器SSL策略,并通過certificate load pem-cert加載PEM格式數字證書。

<HTTPS-Server>system-view

[HTTPS-Server]ssl policy http_server

[HTTPS-Server-ssl-policy-http_server]certificate load pem-cert 1_servercert_pem_rsa.pem key-pair rsa key-file 1_serverkey_pem_rsa.pem auth-code cipher 123456

[HTTPS-Server-ssl-policy-http_server]quit

通過display ssl policy可以看到加載的數字證書詳細信息。

加載web網頁文件

[HTTPS-Server]http server load web001.7z

使能HTTPS服務器,創建HTTP用戶(注意的是,用戶仍然是HTTP用戶,而沒有HTTPS用戶)

[HTTPS-Server]http secure-server ssl-policy http_server

[HTTPS-Server]http secure-server enable

[HTTPS-Server]aaa

[HTTPS-Server-aaa]local-use admin password cipher huawei

[HTTPS-Server-aaa]local-use admin privilege level15

[HTTPS-Server-aaa]local-use admin service-type http

[HTTPS-Server-aaa]quit

登錄測試:https://ip

登陸后的經常使用管理操作

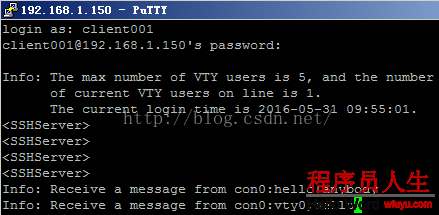

1、顯示在線用戶:display users [all]

2、清除在線用戶:kill user-interface {ui-number | ui-type ui-number} 不是直接針對用戶賬戶操作,而是斷開對應的用戶界面連接。

3、設置切換用戶級別的密碼:super password [level user-level] [cipher password]

4、切換用戶級別:super [level]

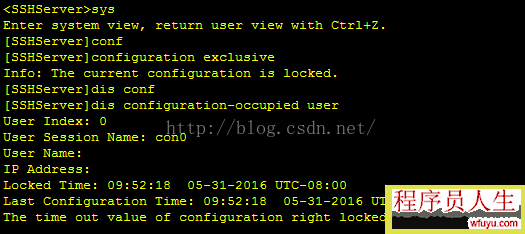

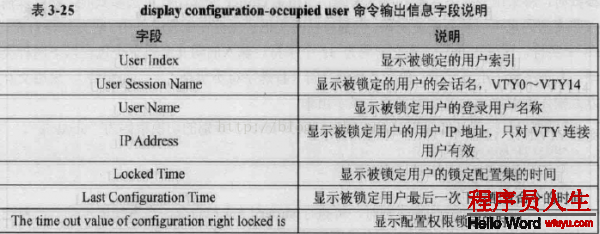

5、鎖定用戶配置權限:多個用戶同時登陸可能出現配置沖突,可以設置權限互斥,保證同1時間只有1個用戶可以配置。履行configuration exclusive,履行configuration-occupied timeout timeout-value設置自行解鎖的時間間隔。履行display configuration-occupied user查看鎖定配置的用戶信息。

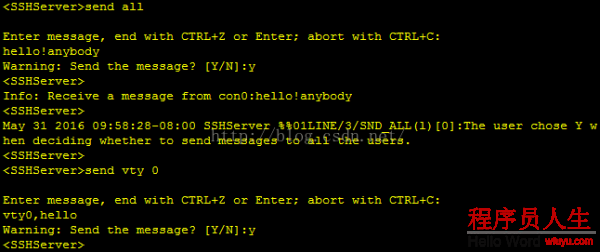

6、發送消息給其他用戶界面:send {all | ui-type ui-number | ui-number},在用戶視圖下履行

7、自動匹配上1級視圖:系統視圖下履行matched upper-view命令,允許undo命令到上1級視圖履行。

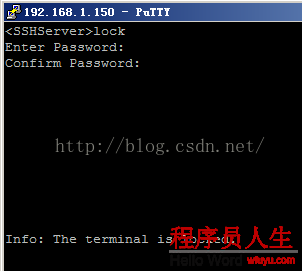

8、鎖定用戶界面:lock

9、允許在系統視圖下履行用戶視圖命令:run comman-line,eNSP虛擬的S5700沒有此命令。

10、設置交換機允許的明文密碼最小長度:set password min-length length 、 undo set password min-length

常見配置毛病分析與排錯

1、Telnet登錄失敗故障分析與排除

(1)查看使用的VTY用戶界面是不是允許支持Telnet服務。

使用user-interface vty進入對利用戶界面視圖,履行display this查看對應VTY用戶界面的protocol inbound命令是不是設置為telnet或all

(2)查看登錄交換機的用戶數是不是到達了上限

履行display users查看當前的VTY通道是不是全部被占用,缺省VTY通道是5個,可履行display user-interface maximum-vty查看最大數,履行user-interface maximum-vty 15配置到最大數。

(3)查看交換機上VTY用戶界面視圖下是不是正確配置了ACL

履行user-interface vty進入用戶界面視圖,履行display this查看是不是配置了ACL,如配置了,記住ACL編號,然后履行dispaly acl acl-number查看控制列表中是不是有deny規則限制了登錄,在ACL視圖下undo rule rule-id刪除相應規則,rule permit source增加許可。

(4)查看VTY用戶界面視圖下是不是正確設置登錄驗證

使用authentication-mode password,登錄必須輸入準確密碼,使用authentication-mode aaa,必須使用local-user user-name password 命令創建用戶。

2、STelnet登錄失敗故障分析及排除

(1)查看VTY用戶界面視圖下是不是允許支持SSH服務。

履行user-interface vty進入視圖,display this查看protocol inbound 是不是為SSH或all

(2)查看登錄SSH服務器真個用戶數是不是到達了上限

display users ,display user-interface maximum-vty

(3)查看SSH服務器端上上VTY是不是綁定了ACL

如果綁定,查看相應的ACL

(4)查看SSH客戶端和服務器上的SSH版本是不是兼容

履行display ssh server status,查看SSH版本號,如果使用的是SSHv1版本的客戶端登錄服務器,需要履行ssh server compatible-ssh1x enable配置SSH服務器兼容SSHv1版本。

display ssh server status,如沒啟動,ssh server enable

(6)查看在SSH服務器端是不是配置了RSA或DSA公鑰

當交換機作為SSH服務器時必須配置本地密鑰對,履行display rsa local-key-pair public或display dsa local-key-pair public命令查看當前服務器端秘鑰對信息。如為空,表明沒有配置服務器端密鑰對,履行rsa local-key-pair create或dsa local-key-pair create命令創建。

(7)查看SSH服務器端上是不是配置了SSH用戶

display ssh user-information,如果不存在用戶,履行ssh user 、ssh user authentication-type和ssh user service-type

(8)查看SSH客戶端是不是是能了首次驗證功能。

在系統視圖下履行display this查看SSH客戶端是不是是能了SSH客戶端首次驗證功能。如果沒有使用,則STelnet客戶端第1次登陸SSH服務器時由于對SSH服務器的RSA公鑰有效性檢查失敗,致使登陸失敗,此時需要履行ssh client first-time enable命令使能首次驗證功能。使能了SSH客戶端首次認證功能后,當STelnet/SFTP客戶端第1次登陸SSH服務器時不對SSH服務器的RSA或DSA公鑰進行有效性檢查,由于此時STelnet/SFTP客戶端還沒有保存SSH服務器的RSA或DSA公鑰。

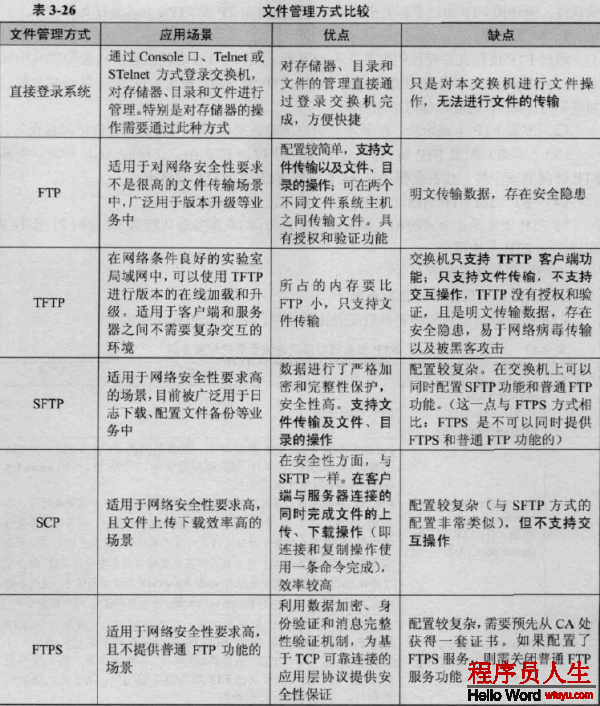

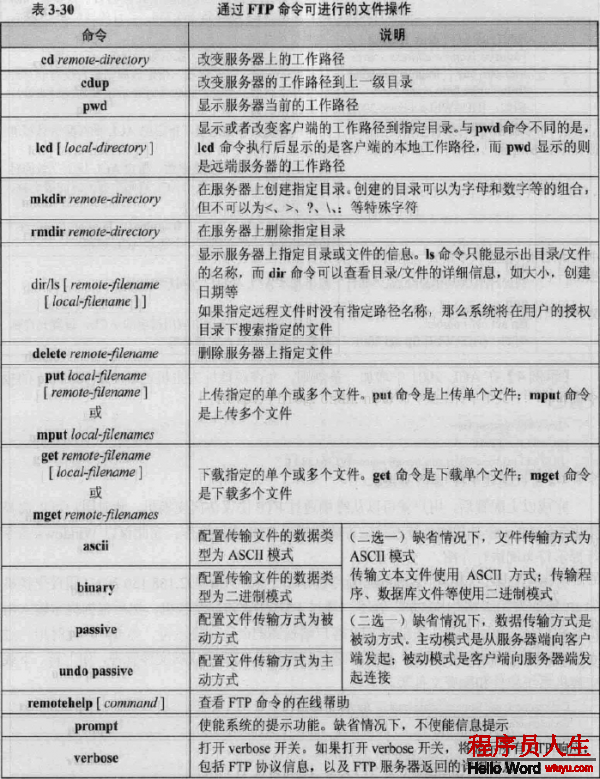

遠程文件管理

文件管理方式的支持:通過FTP、TFTP、SFTP、SCP或FTPS方式進行遠程文件管理。交換機可以分別充當服務器和客戶真個角色

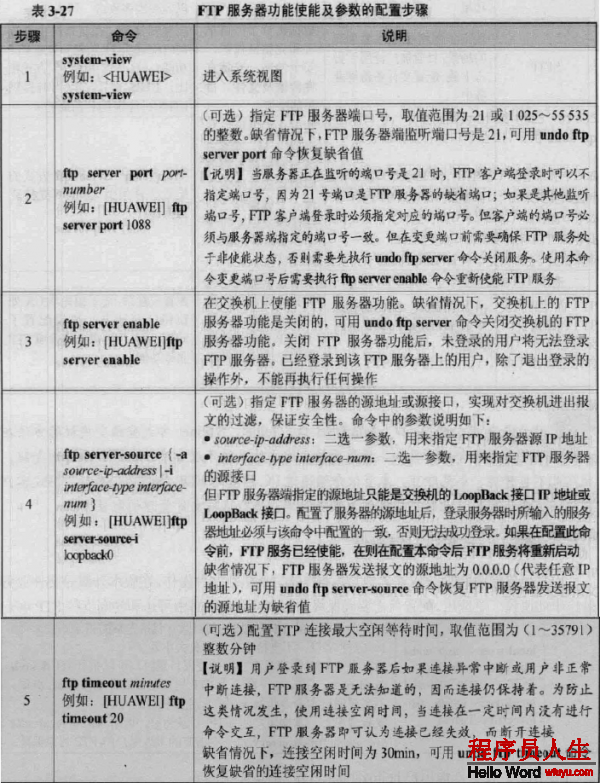

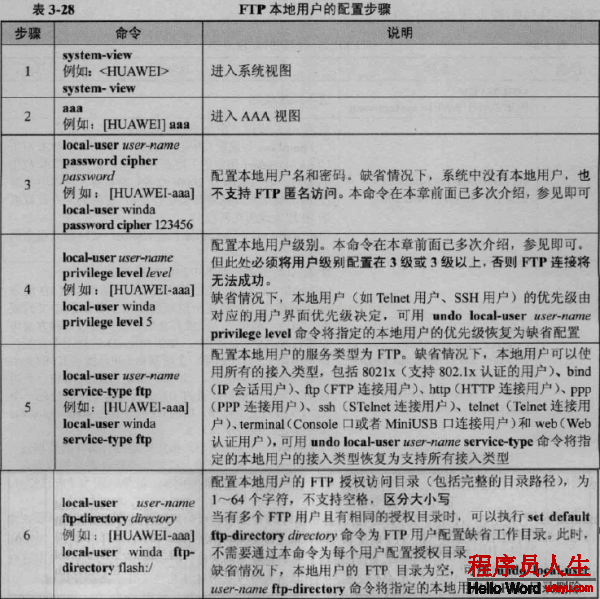

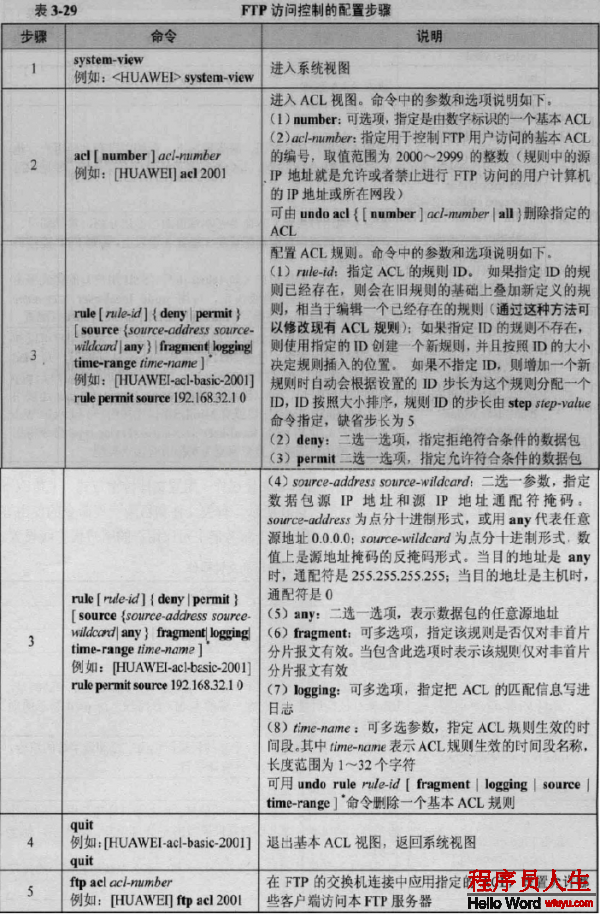

1、通過FTP進行文件操作,之前學過,簡略過1下

1)配置FTP服務器功能及參數;2)配置FTP本地用戶;3)配置FTP訪問控制(ACL);4)用戶通過FTP訪問

FTP訪問管理:display ftp-server、display ftp-users、display acl

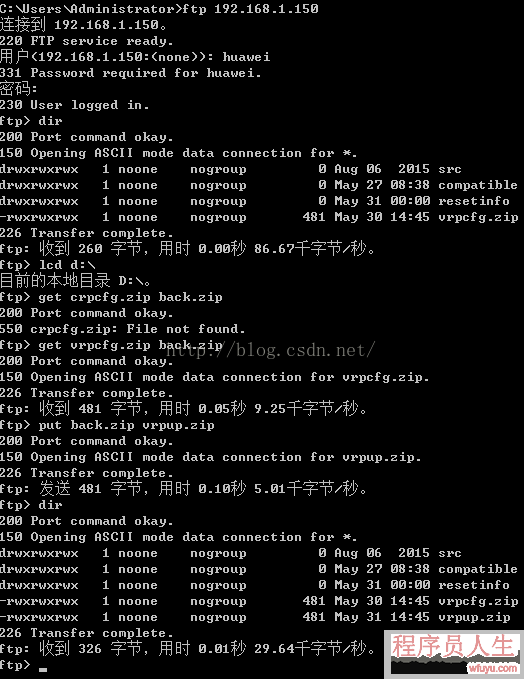

通過FTP進行文件操作的配置實例:

<SSHServer>system-view

Enter system view, return user view with Ctrl+Z.

[SSHServer]ftp server enable

Info: Succeeded in starting the FTP server.

[SSHServer]aaa

[SSHServer-aaa]local-user huawei password cipher huawei1

Info: Add a new user.

[SSHServer-aaa]local-user huawei privilege level 15

[SSHServer-aaa]local-user huawei service-type ftp

[SSHServer-aaa]local-user huawei ftp-directory flash:/

[SSHServer-aaa]quit

[SSHServer]

通過SFTP進行文件操作

SFTP是SSH協議的1部份,需要通過VTY用戶界面進行連接(FTP協議不需要通過VTY用戶界面連接)。

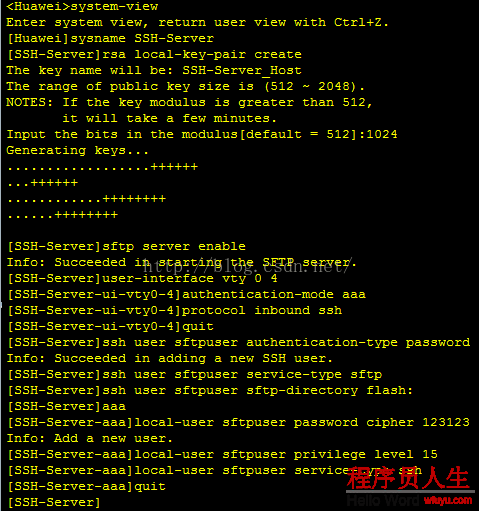

配置任務的步驟:

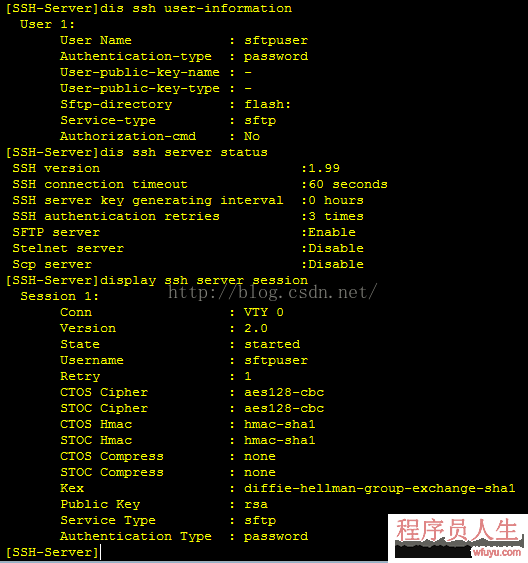

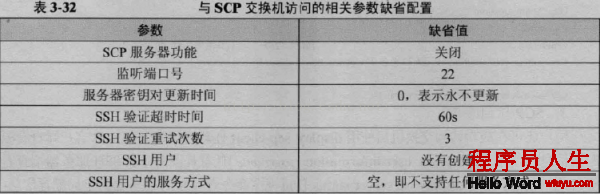

1、配置SFTP服務器功能和參數:包括服務器本地密鑰對生成、SFTP服務器功能使能及參數配置:監聽端口、密鑰對更新時間、SSH驗證超時、SSH驗證重試次數等。

2、配置SSH用戶登錄的用戶界面:包括VTY用戶界面的用戶驗證方式、VTY用戶界面支持SSH協議及其他屬性。

3、配置SSH用戶:包括SSH用戶的創建、驗證方式、服務方式、SFTP服務授權目錄等。

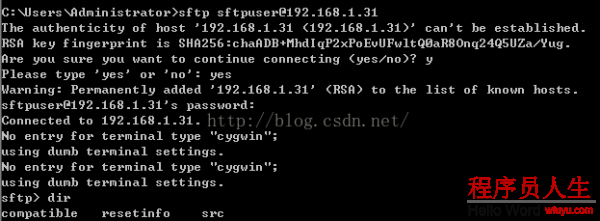

4、用戶通過SFTP協議訪問交換機

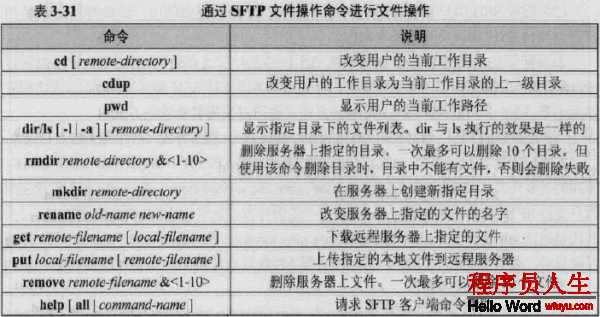

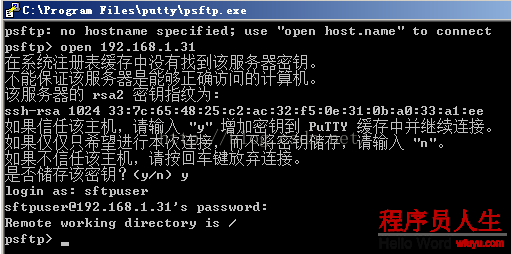

從終端通過SFTP訪問交換機需要在終端安裝SSH客戶端軟件,如OpenSSH或Putty,以OpenSSH為例,在Windows命令窗口輸入sftp username@ip,SFTP客戶端必須手動輸入完全的命令

通過SFTP進行文件操作的配置實例:

通過psftp軟件登錄的進程:

通過SCP進行文件操作

SCP也是SSH協議的1部份,是基于SSH協議的遠程文件復制技術。

配置任務步驟“:

1、配置SCP服務器功能及參數:包括服務器本地密鑰對生成、SCP服務器功能的使能及參數設置:監聽端口、密鑰對更新時間、ssh驗證超時、ssh驗證次數等。

2、配置SSH用戶登錄的用戶界面:VTY界面,同SFTP

3、配置SSh用戶:包括創建、驗證、服務等。

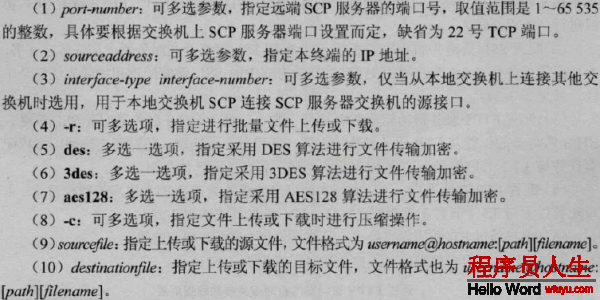

需要在終端安裝支持SCP的SSH客戶端,如OpenSSH和Putty。以OpenSSH為例:

scp 【-port port-number | -a sourceaddress | -i interface-type interface-number | -r | -cipher {des | 3des | aes128} | -c】 sourcefile destinationfile命令直接上傳文件只服務器或從服務器下載文件至本地。

SCP訪問管理:display scp-client、display ssh user-information 、display ssh server status 、display ssh server session。

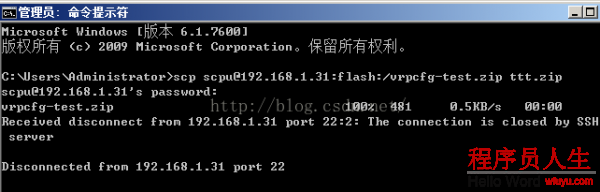

配置實例:

在上1步配置SFTP的基礎上配置:

<SSH-Server>sys

Enter system view, return user view with Ctrl+Z.

[SSH-Server]scp server enable

Info: Succeeded in starting the SCP server.

[SSH-Server]ssh user scpu authentication-type password

Info: Succeeded in adding a new SSH user.

[SSH-Server]ssh user scpu service-type ?

all Set all service type

sftp Set SFTP service type

stelnet Set Stelnet service type

[SSH-Server]ssh user scpu service-type all

[SSH-Server]ssh user scpu ?

assign Set the key

authentication-type Authentication type

authorization-cmd Authorization mode

service-type Set service type

sftp-directory Set SFTP directory

<cr>

[SSH-Server]aaa

[SSH-Server-aaa]local-user scpu password cipher 321321

Info: Add a new user.

[SSH-Server-aaa]local-user scpu privilege level 15

[SSH-Server-aaa]local-user scpu service-type ?

8021x 802.1x user

bind Bind authentication user

ftp FTP user

http Http user

ppp PPP user

ssh SSH user

telnet Telnet user

terminal Terminal user

web Web authentication user

x25-pad X25-pad user

[SSH-Server-aaa]local-user scpu service-type ssh

[SSH-Server-aaa]quit

<SSH-Server>dir

Directory of flash:/

Idx Attr Size(Byte) Date Time FileName

0 drw- - Aug 06 2015 21:26:42 src

1 drw- - May 26 2016 10:58:18 compatible

2 drw- - May 27 2016 00:00:52 resetinfo

3 -rw- 481 May 31 2016 15:40:22 vrpcfg-test.zip

32,004 KB total (31,940 KB free)

<SSH-Server>

注意:SSH用戶的service-type是all,沒有scp這1選項;aaa創建的local-user的service-type是ssh;ssh user沒有scp-directory這1項,默許就可以訪問flash:

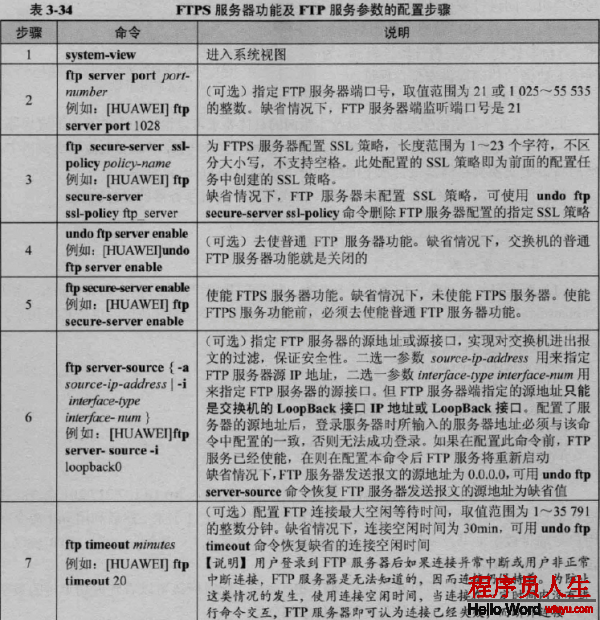

通過FTPS進行文件操作

FTPS將FTP協議和SSL協議結合,通過SSL對服務器進行驗證,對傳輸的數據進行加密。

配置任務步驟:

1、上傳服務器數字證書及私鑰文件;

2、配置SSL策略并加載數字證書,同HTTPS配置;

3、配置FTPS服務器功能及參數,包括為FTPS服務器配置SSL策略、使能及參數:端口、源地址、超時等;

4、配置FTP本地用戶:包括配置本地用戶服務類型及授權目錄。

5、通過FTPS訪問交換機;

配置實例:

<HUAWEI>system-view

[HUAWEI]sysname FTPS-Server

[FTPS-Server]ftp server eanble #---使能FTP服務器功能

[FTPS-Server]aaa

[FTPS-Server-aaa]local-user huawei password cipher huawei1

[FTPS-Server-aaa]local-user huawei service-type ftp

[FTPS-Server-aaa]local-user huawei privilege level 3

[FTPS-Server-aaa]local-user huawei ftp-directory flash:

[FTPS-Server-aaa]quit

[FTPS-Server]quit

在客戶端上傳文件:

ftp ip

put local-filename [remote-file-name]

假定上傳數字證書及秘鑰文件為servercert.der和serverkey.der

配置SSL策略并加載數字證書

#---以下為創建security目錄,并將存儲器根目錄下的SSL數字證書文件復制到security目錄中

<FTPS-Server>mkdir security

<FTPS-Server>copy servercert.der security/

<FTPS-Server>copy serverkey.der security/

創建FTPS服務器SSL策略,并通過certificate load pem-cert加載PEM格式數字證書。

<FTPS-Server>system-view

[FTPS-Server]ssl policy FTP_server

[FTPS-Server-ssl-policy-FTP_server]certificate load ans1-cert servercert.der key-pair rsa key-file serverkey.der

[FTPS-Server-ssl-policy-FTP_server]quit

通過display ssl policy可以看到加載的數字證書詳細信息。

使能FTPS服務器,創建FTP用戶(注意的是,用戶仍然是FTP用戶,而沒有FTPS用戶)

[FTPS-Server]undo ftp server #---使能FTPS服務器功能前,必須先關閉普通FTP服務器功能。

[FTPS-Server]FTP secure-server ssl-policy FTP_server

[FTPS-Server]FTP secure-server enable

上一篇 [置頂] 微信開發__入門

下一篇 JavaScript:引用類型